|

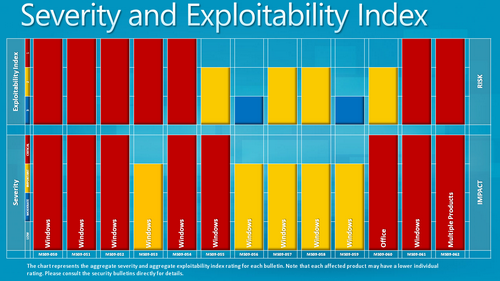

Bảng phân tích mức độ nguy hiểm của 13 nguy cơ bảo mật trong tháng 10

và mức độ có thể bị khai thác - Nguồn: Microsoft

34 lỗi là một con số không nhỏ và cũng có thể xem đây là 1 kỷ lục đối với Microsoft kể từ đợt phát hành bản vá cho 28 lỗi vào tháng 12-2008. 8 trong 13 bản vá và 21/34 lỗi được đánh giá ở mức rất nguy hiểm (critical), mức cao nhất trong hệ thống 4 bậc đánh giá. 9 lỗi được đánh giá ở mức quan trọng (important) và 4 lỗi còn lại ở mức trung bình (moderate).

Một vài bản vá ngăn chặn khai thác lỗi zero-day từ những lỗ hổng mà mã khai thác chúng đã được công bố rộng rãi trên internet. Trong đó, Microsoft tiến hành khắc phục 3 lỗi quan trọng của SMB 2 (mã số MS09-050) và 2 lỗi từ máy chủ FPT (mã số MS09-053) tích hợp trong phần mềm máy chủ web Internet Information Services (IIS), 2 lỗi trong Windows Media Runtime.

Lỗi trong cổng mạng chia sẻ tập tin và in ấn SMB (Server Message Block) 2 có sẵn trong Windows ảnh hưởng lên Windows Vista, Windows 7 và Windows Server 2008 thu hút được sự chú ý của giới bảo mật do mức độ nguy hiểm và sự phổ biến của nó. Trước khi phát hành bản vá chính thức vào "Ngày thứ Ba vá lỗi", Microsoft đã phải phát hành chữa cháy một công cụ có tên Fix it dùng để khóa và mở khóa cho SMB 2.

Lỗi trong mã lập trình từ thư viện mã Active Template Library (ATL) ảnh hưởng đến nhiều phần mềm của Microsoft như Windows Live Mail, công cụ tải ảnh MSN Photo và công cụ xem các văn bản Office được trình duyệt Internet Explorer sử dụng để hiển thị bảng tính, biểu đồ hay cơ sở dữ liệu trên web cũng được sửa chữa.

Bản vá cho trình duyệt Internet Explorer với mã số MS09-054 xử lý 4 lỗ hổng nghiêm trọng mà trong đó có 1 lỗi được công bố tại hội thảo bảo mật Black Hat diễn ra vào tháng 8 vừa qua.

Tám lỗi trong Giao diện đồ họa thiết bị (GDI+), 1 thành phần mới xuất hiện lần đầu trong Windows XP và trở thành thành phần cốt lõi trong Windows Vista, Windows 7, Windows Server 2003 lẫn Windows Server 2008.

Tin tặc có thể khai thác lỗi trong GDI+ (mã số MS09-051) bằng cách gửi các tập tin hình ảnh được tái tạo theo nhiều định dạng như BMP, PNG, TIFF hay WMF đến email đối tượng hay dụ dỗ người dùng truy cập vào các website chứa những tập tin ảnh đính kèm mã độc. Bằng các thủ thuật khai thác, tin tặc có thể vận dụng mã độc thâm nhập hệ thống, chiếm quyền điều khiển và đánh cắp dữ liệu.

Các bản vá đều có thể được tự động cập nhật thông qua Windows Update cũng như Windows Server Update Services. Bạn đọc quan tâm có thể tham khảo thông tin về đợt phát hành bản vá cũng như thông tin chi tiết của từng bản vá tại đây, bảng thống kê lỗi tại đây.

Theo Tuổi trẻ

CÁC TIN KHÁC

|